Guerra cibernetica

Ferrovia tedesca paralizzata da un sabotaggio

La rete ferroviaria per il traffico a lunga percorrenza nel nord della Germania è rimasta paralizzata per tre ore sabato mattina, 8 ottobre. Ufficialmente si sta parlando di sabotaggio.

La Deutsche Bahn ha affermato che il danno non era un difetto tecnico ma era stato causato dal furto o distruzione dei collegamenti dei cavi del sistema radio, in due punti separati.

Sono stati colpiti i viaggi a lunga distanza da o verso Amburgo, Schleswig-Holstein e Bassa Sassonia e in direzione di Kassel-Wilhelmshöhe, Berlino e Renania settentrionale-Vestfalia.

I treni ad alta velocità ICE, che dipendono da questi collegamenti , non sono stati in grado di funzionare. La maggior parte del servizio è stata ora ripristinata.

Secondo Deutsche Bahn, ciò che ha causato l’interruzione è stato un guasto diffuso della rete radio GSM-R, o Global System for Mobile Communications-Railway, utilizzata dalla ferrovia nel nord della Germania.

La rete non viene utilizzata solo per le comunicazioni radio tra centri di controllo e treni, ma anche per la trasmissione digitale dei dati dell’orario.

Sono state interrotte le connessioni cablate GSM-R che sono «utilizzate per la comunicazione tra i centri di controllo che controllano il traffico ferroviario e i treni, ed è quindi una parte indispensabile del regolare traffico ferroviario» ha dichiarato il ministro federale dei trasporti Volker Wissing (dei liberali del FDP). «I cavi essenziali per il traffico ferroviario sono stati volontariamente e deliberatamente tagliati… Senza di loro niente ha funzionato».

Secondo la rivista tedesca Der Spiegel, i cavi sono stati tagliati in due punti: a Herne, dove la canalina per cavi su una linea ferroviaria è stata tagliata intorno alle 2 del mattino; poi un altro snodo vicino a Berlino-Karow, che fungeva da backup per la linea dati interrotta a Herne.

È quindi chiarissimo che il sabotatore ha una conoscenza tecnica di come funziona il sistema.

Gruppi di sinistra radicale avevano sabotato la ferrovia in passato, poiché questi cavi non sono difficili da raggiungere. Ma in questo caso, il modo in cui sono stati tagliati era al di là di ciò che questi dilettanti avevano fatto in passato.

La polizia federale sta conducendo un’indagine penale, ma non ha rilasciato alcuna indicazione sul fatto che sappia chi fossero gli autori.

I media tedeschi stanno sottolineando che il sabotaggio si è verificato sulla scia del sabotaggio del 26 settembre dei gasdotti sottomarini Nord Stream e hanno avviato un dibattito sulla vulnerabilità delle «infrastrutture critiche» tedesche.

Si può ipotizzare, quindi, un attacco allo scheletro stesso del Paese egemone dell’Europa.

Come riportato da Renovatio 21, poco prima del conflitto ucraino un gruppo di hacker bielorussi dissidenti, dotati bizzarramente di ufficio stampa di stanza a Nuova York, avevano hackerato il sistema ferroviario della Bielorussia.

La Germania aveva già subito un blackout parziale dei treni sette mesi fa, quando il 26 marzo – a guerra iniziata da poche ore – tutto il traffico merci su rotaia in Germania fu bloccato a causa di una «sottofornitura» di elettricità. I problemi energetici della Germania, quindi, risalgono a prima di Zelens’kyj e delle bombe sul Nord Stream 2.

Ricordiamo come contestualmente un attacco hacker colpì anche le ferrovie italiane.

Immagine di TeaMeister via Flickr pubblicata su licenza Creative Commons Attribution 2.0 Generic (CC BY 2.0)

Guerra cibernetica

Centrale termoelettrica sabotata ciberneticamente in Svezia: Mosca respinge le accuse

Le accuse mosse da Stoccolma secondo cui un gruppo di hacker filorusso avrebbe tentato di sabotare una centrale termoelettrica in Svezia lo scorso anno sono infondate e prive di prove concrete, ha dichiarato l’ambasciatore russo in Svezia, Sergej Beljaev.

Il ministro svedese della Protezione Civile, Carl-Oskar Bohlin, ha affermato mercoledì che un gruppo legato all’Intelligence russa ha tentato di attaccare una centrale di teleriscaldamento nella Svezia occidentale nella primavera del 2025. Bohlin ha dichiarato che i servizi di sicurezza svedesi hanno identificato l’autore dell’attacco, che, a suo dire, è stato sventato dai sistemi di sicurezza integrati nella centrale.

«I servizi di sicurezza svedesi si sono occupati del caso e sono riusciti a identificare il responsabile, che ha legami con i servizi di Intelligence e di sicurezza russi», ha dichiarato Bohlin ai giornalisti.

Tuttavia, Beljaev ha respinto le accuse definendole infondate, sottolineando che Stoccolma non ha richiesto alcuna consultazione con la parte russa sulla questione, il che suggerisce che «non ci sono fatti o prove specifici», affermando inoltre che le affermazioni sul presunto coinvolgimento di «alcuni hacker russi in tali attività illegali rimangono al livello del principio ‘altamente probabile’, caro ai paesi occidentali, ovvero sospetti infondati».

Iscriviti al canale Telegram ![]()

Mosca ha ripetutamente respinto le accuse occidentali di coinvolgimento in attività di hacking, definendole bellicose, e ha costantemente espresso la volontà di cooperare in materia di sicurezza informatica. Il portavoce del Cremlino, Dmitrij Peskov, aveva precedentemente osservato che accusare la Russia di hacking è «un passatempo molto diffuso in tutto il mondo» e che attribuire la colpa di tutto a Mosca è diventata una tendenza comune in Occidente.

Le ultime accuse svedesi giungono in un contesto di crescenti tensioni tra Mosca e la NATO. Il blocco militare ha citato la presunta minaccia di aggressione russa per giustificare un massiccio rafforzamento militare e lo sviluppo di capacità offensive nel cyberspazio. A febbraio, anche Henna Virkkunen, responsabile tecnologica dell’UE, aveva affermato che non bastavano le misure difensive e che il blocco aveva bisogno anche di una «capacità offensiva».

Iscriviti alla Newslettera di Renovatio 21

Guerra cibernetica

Nuova Intelligenza Artificiale trova centinaia di falle nei sistemi informatici: più nessuno è al sicuro

Sostieni Renovatio 21

Aiuta Renovatio 21

«Esistono rischi che ancora non comprendiamo» ha continuato l’ex imprenditrice galeotta in un post. «Siate diligenti. Vivete partendo dal presupposto che tutto verrà alla luce. Buona fortuna. L’Intelligenza Artificiale generale (AGI) è qui. Anche se non è ancora ampiamente diffusa».Delete your search history, delete your bookmarks, delete your reddit, medical records, 12 yr old tumblr, delete everything.

Every photo on the cloud, every message on every platform. None of it is safe. It will all become public in the next year Local storage and compute 📈 https://t.co/KRfamnRSRk — Elizabeth Holmes (@ElizabethHolmes) April 8, 2026

Iscriviti alla Newslettera di Renovatio 21

Guerra cibernetica

La Svezia indaga su un potenziale attacco hacker alla piattaforma di Stato: violata la «firma elettronica» dei cittadini

Le autorità svedesi hanno avviato un’indagine su una potenziale violazione della piattaforma di e-government del paese, che contiene informazioni sensibili e dati personali.

ByteToBreach ha annunciato la violazione della sicurezza sul dark web nelle prime ore di giovedì. Il gruppo di hacker ha pubblicato una serie di file che, a suo dire, avrebbe ottenuto dalla filiale svedese della società globale di consulenza e outsourcing IT CGI Group. I file sembrano includere il codice sorgente della piattaforma di e-government, un database del personale, file di configurazione e altro materiale. ByteToBreach ha anche offerto in vendita quelli che ha definito «database dei cittadini» e «documenti di firma elettronica».

Le autorità svedesi hanno riconosciuto l’incidente e il centro nazionale svedese per gli incidenti informatici (CERT-SE) ha dichiarato che la fuga di dati è sotto analisi. Anche altre agenzie governative stanno valutando la violazione segnalata e i potenziali danni, secondo quanto affermato dalle autorità.

Sostieni Renovatio 21

«Il governo sta seguendo gli sviluppi e mantiene contatti costanti con gli enti responsabili, tra cui il CERT-SE e il Centro nazionale per la sicurezza informatica», ha dichiarato il ministro svedese della Protezione civile Carl-Oskar Bohlin.

CGI sembra aver cercato di minimizzare la portata del presunto attacco informatico, insistendo sul fatto che nessun codice sorgente aggiornato fosse stato compromesso. La portavoce dell’azienda, Agneta Hansson, ha dichiarato al tabloid svedese Aftonbladet che le analisi interne di CGI indicavano che nessun ambiente di produzione, dato di produzione o servizio operativo dei clienti era stato interessato.

«L’evento riguarda due server di test interni in Svezia, non utilizzati in produzione ma impiegati per test relativi a un numero limitato di clienti. In relazione all’incidente, è stato effettuato l’accesso a un sistema con una versione precedente del codice sorgente di un’applicazione», ha dichiarato Hansson al quotidiano in un comunicato.

Tuttavia, analisti indipendenti hanno avvertito che l’apparente attacco informatico potrebbe avere implicazioni a lungo termine per l’azienda e per i servizi di e-government svedesi, suggerendo che il codice sorgente esposto potrebbe consentire ad altri malintenzionati di individuare potenziali vulnerabilità e tentare successive violazioni.

L’episodio dimostra, se mai ve ne fosse ancora bisogno, come ogni sistema informatico, specie quelli di Stato, sia fragile e davvero pericoloso per i cittadini.

Iscriviti alla Newslettera di Renovatio 21

-

Spirito2 settimane fa

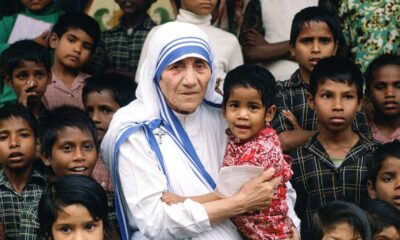

Spirito2 settimane faMadre Teresa disse a un sacerdote: la Comunione sulla mano era «il peggior male» mai visto

-

Misteri2 settimane fa

Misteri2 settimane faEsperto di UFO trovato morto suicida. Aveva ripetuto che mai lo avrebbe fatto

-

Pensiero2 settimane fa

Pensiero2 settimane faIl manifesto di Palantir in sintesi

-

Persecuzioni2 settimane fa

Persecuzioni2 settimane faLa foto del soldato israeliano che distrugge la statua di Nostro Signore è autentica: l’esercito degli ebrei ammette

-

Spirito1 settimana fa

Spirito1 settimana faLeone e l’arcivescovessa, mons. Viganò: Roma sta con gli eretici e nega le cresime ai tradizionisti

-

Misteri1 settimana fa

Misteri1 settimana faRitrovata l’Arca di Noè?

-

Salute1 settimana fa

Salute1 settimana faI malori della 17ª settimana 2026

-

Spirito1 settimana fa

Spirito1 settimana faMons Strickland risponde alle osservazioni di papa Leone sulle «benedizioni» omosessuali