Guerra cibernetica

Studio governativo: la Gran Bretagna rischia un attacco informatico «catastrofico» «in qualsiasi momento»

Il Regno Unito è vulnerabile a un attacco informatico «catastrofico» che potrebbe paralizzare ampie sezioni delle sue infrastrutture più critiche, ha avvertito un rapporto parlamentare.

Secondo il documento governativo, i sistemi IT del Regno Unito sono vulnerabili agli attacchi informatici «perché si basano su vecchi sistemi IT», per cui sarebbero necessari maggiori investimenti per prevenire una grave crisi causata da attacchi ransomware, «in particolare da parte di gruppi legati a Mosca, Pechino e Pyongyang».

Il rapporto, pubblicato mercoledì dal Comitato congiunto per la strategia di sicurezza nazionale (JCNSS) del parlamento britannico, afferma che il governo non è riuscito a investire adeguatamente in sistemi progettati per prevenire attacchi informatici su larga scala, e sarebbe anche molto critico nei confronti del ministero degli Interni del Regno Unito – sotto il cui mandato rientra la prevenzione degli attacchi informatici – affermando che l’ex ministro degli Interni Suella Braverman aveva trascurato la questione.

Il comitato ha affermato che la Braverman non ha mostrato alcun interesse nella prevenzione del ransomware, un tipo di crimine informatico in cui dati e file vengono rubati e viene richiesto un pagamento per restituire i file o impedirne il rilascio. «È chiaro alla commissione che gli investimenti del governo e la risposta a questa minaccia non sono altrettanto straordinari, lasciandoci esposti a costi catastrofici e a interferenze politiche destabilizzanti».

«Una chiara priorità politica è invece data ad altre questioni, come l’immigrazione clandestina e le piccole imbarcazioni», afferma il rapporto, aggiungendo che un attacco «catastrofico» – che potrebbe arrivare «in qualsiasi momento» – potrebbe rappresentare una seria «minaccia per sicurezza fisica della vita umana».

Sostieni Renovatio 21

Anche le infrastrutture nazionali critiche del Regno Unito, vitali per il corretto funzionamento della società, tra cui l’energia e l’approvvigionamento idrico, così come la sanità, i trasporti e le telecomunicazioni, sono in grave pericolo, avverte il rapporto.

«Nel probabile caso di un massiccio e catastrofico attacco ransomware, l’incapacità di affrontare questa sfida sarà giustamente vista come un fallimento strategico imperdonabile», ha detto mercoledì a Sky News Dame Margaret Beckett, presidente del JCNSS. «Il Regno Unito ha la dubbia distinzione di essere una delle nazioni più attaccate ciberneticamente al mondo».

Anche il Servizio Sanitario Nazionale (NHS) è stato identificato come possibile obiettivo, e il comitato ha osservato che si basa su sistemi obsoleti che complicano anche «semplici aggiornamenti» a causa di una storica mancanza di investimenti.

L’anno scorso, i dati dei pazienti del servizio sanitario nazionale sono stati ottenuti illegalmente da hacker, causando problemi diffusi ai servizi, tra cui l’invio di ambulanze, l’invio di pazienti, i servizi di salute mentale e le prescrizioni di emergenza. Anche il servizio sanitario nazionale è stato colpito da un attacco ransomware simile nel 2017.

«Nel probabile caso di un attacco ransomware massiccio e catastrofico, l’incapacità di affrontare questa sfida sarà giustamente vista come un fallimento strategico imperdonabile» ha continuato la Beckett. «Se si vuole evitare che il Regno Unito sia tenuto in ostaggio dalla fortuna, è fondamentale che il ransomware diventi una priorità politica più urgente e che maggiori risorse siano dedicate ad affrontare questa perniciosa minaccia alla sicurezza nazionale del Regno Unito».

Inoltre, il comitato ha anche chiesto un briefing da parte del National Cyber Security Center (NCSC) sulle preoccupazioni che il processo democratico del Regno Unito possa essere influenzato da un attacco informatico prima delle elezioni generali previste per il prossimo anno.

In risposta al rapporto, un portavoce del Ministero degli Interni ha affermato che il Regno Unito è «ben preparato a rispondere alle minacce informatiche e ha intrapreso azioni vigorose per migliorare le nostre difese informatiche».

Un portavoce del governo ha affermato di «accogliere con favore» il rapporto critico pubblicato dal JCNSS e di difendere il lavoro del governo sulla sicurezza informatica, citando un investimento di 2,6 miliardi di sterline nella sua «strategia di sicurezza informatica». «Abbiamo inoltre, quest’anno, sanzionato 18 criminali responsabili della diffusione di un prolifico ceppo di ransomware, rimosso un malware che ha infettato 700.000 computer e condotto una dichiarazione internazionale senza precedenti di denuncia dei pagamenti di riscatto, firmata da 46 nazioni»

Il rapporto del Regno Unito è l’ultimo di una serie di avvertimenti emessi su un potenziale attacco informatico o «pandemia informatica».

Nel giugno di quest’anno, il direttore della Cybersecurity and Infrastructure Security Agency (CISA) degli Stati Uniti ha messo in guardia contro «operazioni informatiche aggressive per colpire le nostre infrastrutture critiche, compresi oleodotti e linee ferroviarie, per ritardare il dispiegamento militare e indurre il panico sociale». Secondo la CISA, questi attacchi dovrebbero provenire dalla Russia e dalla Cina.

Iscriviti alla Newslettera di Renovatio 21

Come riportato da Renovatio 21, molteplici allarmi per una ventura ciber-pandemia sono venuti dal World Economic Forum di Davos.

Il guru WEF Klaus Schwab varie volte ha parlato apertis verbis di un attacco informatico per il collasso sistemico totale, un evento catastrofico che toglierà internet – i cui blackout già aumentano in tutto il mondo – mettendo in ginocchio il pianeta. Il danno, tuttavia potrebbe andare ben al di là di Internet.

Klaus Schwab is literally telling us what's going to happen next. ???????? pic.twitter.com/BzkfANqzvA

— Stew Peters (@realstewpeters) January 12, 2023

«Stiamo dando un’attenzione insufficiente allo spaventoso scenario di un ciber-attacco massivo che porterà ad un totale spot alle forniture energetiche, ai trasporti, ai servizi ospedalieri, a tutta la società nel suo insieme» ha dichiarato Schwab. «La crisi del COVID-19 sarà vista come un piccolo disturbo in paragone ad un grande attacco cibernetico».

Come si usa chiedere: la gallina che canta ha fatto l’uovo?

Iscriviti alla Newslettera di Renovatio 21

Guerra cibernetica

Centrale termoelettrica sabotata ciberneticamente in Svezia: Mosca respinge le accuse

Iscriviti al canale Telegram ![]()

Iscriviti alla Newslettera di Renovatio 21

Guerra cibernetica

Nuova Intelligenza Artificiale trova centinaia di falle nei sistemi informatici: più nessuno è al sicuro

Anthropic, l’azienda di Intelligenza Artificiale che di recente ha avuto una disputa con il Pentagono sull’utilizzo della sua tecnologia, ha sviluppato un nuovo modello di IA che, a suo dire, è troppo potente per essere reso pubblico. Lo riporta il New York Times.

Tale tecnologia ha profonde conseguenza per la cibersicurezza globale, compresa quella dei singoli utenti. Anthropic ha annunciato martedì che renderà disponibile il nuovo modello, noto come Claude Mythos Preview, a un consorzio di oltre 40 aziende tecnologiche, tra cui Apple, Amazon e Microsoft, che lo utilizzeranno per individuare e correggere le vulnerabilità di sicurezza nei programmi software critici.

Anthropic ha dichiarato di non avere intenzione di rilasciare la sua nuova tecnologia su scala più ampia, ma ha annunciato le capacità del nuovo modello in un’area specifica, ovvero l’identificazione delle vulnerabilità di sicurezza nel software, nel tentativo di lanciare l’allarme su quella che l’azienda ritiene sarà una nuova e più inquietante era di minacce legate all’IA.

Sostieni Renovatio 21

«L’obiettivo è duplice: sensibilizzare l’opinione pubblica e dare un vantaggio iniziale a chi opera in modo responsabile nel processo di messa in sicurezza di infrastrutture e codice open source e privati», ha dichiarato Jared Kaplan, responsabile scientifico di Anthropic, in un’intervista. La coalizione, nota come Project Glasswing, includerà alcuni concorrenti di Anthropic nel campo dell’AI, come Google, nonché fornitori di hardware come Cisco e Broadcom e organizzazioni che gestiscono software open source di importanza critica, come la Linux Foundation. Anthropic si impegna a fornire fino a 100 milioni di dollari in crediti di utilizzo di Claude per l’iniziativa.

Logan Graham, a capo di un team di Anthropic che testa nuovi modelli per verificarne le capacità pericolose, ha definito il nuovo modello «il punto di partenza per quello che riteniamo sarà un punto di svolta per il settore, o un momento di resa dei conti, con ciò che deve accadere ora».

Anthropic occupa una posizione insolita nel panorama odierno dell’intelligenza artificiale. È impegnata in una corsa contro il tempo per costruire sistemi di IA sempre più potenti e guadagna miliardi di dollari vendendo l’accesso a tali sistemi, attirando al contempo l’attenzione sui rischi che la sua tecnologia comporta. Quest’anno, il Pentagono ha classificato l’azienda come un rischio per la catena di approvvigionamento per aver richiesto alcune limitazioni all’utilizzo della sua tecnologia. Un giudice federale ha poi bloccato l’entrata in vigore di tale classificazione.

Anthropic non ha rilasciato molte nuove informazioni sul modello, che durante la fase di sviluppo era stato denominato in codice «Capybara». Tuttavia, dopo che alcuni dettagli sono trapelati involontariamente il mese scorso, l’azienda ha riconosciuto di considerarlo un «punto di svolta» nelle capacità dell’intelligenza artificiale, con prestazioni migliorate in aree come la programmazione e la ricerca sulla sicurezza informatica.

La decisione dell’azienda di non rendere disponibile l’anteprima di Claude Mythos, consentendone l’accesso solo ai partner per timore di un suo possibile uso improprio, ha un precedente. Nel 2019, OpenAI annunciò di aver sviluppato un nuovo modello, GPT-2, ma non ne avrebbe rilasciato subito la versione completa. L’azienda sostenne che le sue capacità di generazione di testo potevano essere utilizzate per automatizzare la produzione di massa di propaganda o disinformazione. (In seguito, il modello venne rilasciato dopo aver condotto ulteriori test di sicurezza). Molti dei leader del progetto GPT-2 lasciarono poi OpenAI per fondare Anthropic.

Anthropic ha annunciato ufficialmente Mythos Preview, un modello AI capace di trovare e sfruttare vulnerabilità zero-day (cioè vulnerabilità di sicurezza informatica non espressamente nota allo sviluppatore, quindi immediatamente attaccabile da un hackre) con un tasso di successo del 72,4%. Il lancio del 7 aprile è arrivato dopo che a fine marzo un leak aveva già anticipato l’esistenza del modello.

Il divario rispetto ai modelli precedenti misura un salto qualitativo netto. Claude Opus 4.6 raggiungeva un tasso di successo appena sopra lo zero nella generazione di exploit funzionanti. Mythos Preview arriva al 72,4%. Anthropic ha dichiarato: «I modelli AI hanno raggiunto un livello di capacità di coding tale da sorpassare tutti gli esperti di sicurezza informatica, tranne i più abili.» Una formulazione misurata che descrive, di fatto, una rottura di scala nelle capacità offensive automatizzate.

Le capacità documentate di Mythos vanno ben oltre la ricerca automatizzata di bug. Il modello costruisce exploit di complessità professionale: in un caso ha concatenato quattro vulnerabilità in un attacco a un browser, scrivendo un codice capace di sfuggire sia al sandbox del renderer sia a quello del sistema operativo. Ha ottenuto escalation di privilegi su Linux, e ha scritto un exploit per accesso root non autenticato sul server NFS di FreeBSD, distribuendo una catena di 20 gadget su più pacchetti. Ha anche identificato un bug di 27 anni in OpenBSD, ora corretto.

In totale, Mythos ha rilevato migliaia di vulnerabilità ad alta e critica gravità, per le quali è in corso un processo di responsible disclosure, rivelazione responsabilizzata.

Project Glasswing è la struttura con cui Anthropic gestisce l’accesso al modello. I partner che hanno già ricevuto Mythos Preview includono AWS, Apple, Broadcom, Cisco, CrowdStrike, Google, JPMorganChase, Linux Foundation, Microsoft, NVIDIA e Palo Alto Networks. Oltre a questi undici nomi di primo piano, circa 40 organizzazioni aggiuntive partecipano all’iniziativa. Anthropic ha stanziato 100 milioni di dollari in crediti d’uso per Mythos Preview e 4 milioni in donazioni dirette a organizzazioni di sicurezza open source.

La logica dichiarata è difensiva: usare Mythos per trovare le falle nei propri sistemi prima che lo facciano gli attaccanti. Gli ingegneri di Anthropic senza formazione specifica in sicurezza, si legge nel report tecnico, «hanno chiesto a Mythos Preview di trovare vulnerabilità RCE durante la notte, e la mattina seguente si sono svegliati con exploit completi e funzionanti.» La stessa disponibilità è quella offerta ai partner del consorzio: accesso notturno a uno strumento di attacco che opera in autonomia e consegna risultati pronti all’uso.

Mythos Preview, secondo Anthropic stessa, identifica zero-day in ogni sistema operativo e ogni browser principale quando guidato da un utente a farlo. In pratica, tutto il potere di hacking del mondo è ora concentrato su un sistema – una vera superarma cibernetica in mano a pochissimi

Per le aziende, la questione operativa è immediata. L’accesso a Mythos Preview rimane chiuso: lo hanno le grandi corporation del tech, i nomi storici della cybersecurity enterprise, le istituzioni finanziarie con budget e strutture adeguate. Chi non rientra in questo perimetro, PMI, team di sicurezza con risorse limitate, pubbliche amministrazioni, dipenderanno dalla velocità con cui questi grandi attori comunicheranno le vulnerabilità trovate. Come già analizzato nel contesto degli agenti AI come minaccia interna alle aziende, le asimmetrie tecnologiche tra grandi e piccoli operatori si amplificano a ogni nuovo salto di capacità.

Il quadro della cybersecurity enterprise ne esce trasformato. Quando la cybersecurity era già diventata una sfida tra macchine, con Mythos quella sfida si sposta di un ulteriore ordine di grandezza. I prezzi record delle vulnerabilità zero-day riflettevano la loro rarità e il costo di produzione. Con un modello che le genera in automatico durante la notte, quella rarità scompare. La questione si è spostata dal costo degli exploit all’accesso agli strumenti che li trovano in autonomia. The Register ha sintetizzato la situazione con una metafora efficace: è come un piromane che distribuisce estintori. Irriverente ma non imprecisa.

Aiuta Renovatio 21

Per gli utenti comuni invece dovrebbe essere l’ora del panico: nessuna informazione che hanno uploadato in rete, volontariamente o involontariamente, è al sicuro.

A notarlo è imprevedibilmente Elizabeth Holmes, già notissima startupper della Silicon Valley ora finita in galera per frode.

«Elimina la cronologia delle ricerche, elimina i segnalibri, elimina Reddit, le cartelle cliniche, il Tumblr di quando avevi 12 anni, elimina tutto» scrive la Holmes. «Ogni foto sul cloud, ogni messaggio su ogni piattaforma. Niente è al sicuro. Tutto diventerà pubblico entro il prossimo anno. Archiviazione e elaborazione locali».

Delete your search history, delete your bookmarks, delete your reddit, medical records, 12 yr old tumblr, delete everything.

Every photo on the cloud, every message on every platform.

None of it is safe.

It will all become public in the next year

Local storage and compute 📈 https://t.co/KRfamnRSRk— Elizabeth Holmes (@ElizabethHolmes) April 8, 2026

«Esistono rischi che ancora non comprendiamo» ha continuato l’ex imprenditrice galeotta in un post. «Siate diligenti. Vivete partendo dal presupposto che tutto verrà alla luce. Buona fortuna. L’Intelligenza Artificiale generale (AGI) è qui. Anche se non è ancora ampiamente diffusa».

Iscriviti alla Newslettera di Renovatio 21

Guerra cibernetica

La Svezia indaga su un potenziale attacco hacker alla piattaforma di Stato: violata la «firma elettronica» dei cittadini

Sostieni Renovatio 21

Iscriviti alla Newslettera di Renovatio 21

-

Occulto1 settimana fa

Occulto1 settimana faGli USA sono sotto il controllo di cinque demoni-generali: parla l’esorcista

-

Pensiero1 settimana fa

Pensiero1 settimana faPerché Trump attacca il papa?

-

Pensiero1 settimana fa

Pensiero1 settimana faPresidenti USA ricattati da Israele: Tucker Carlson risponde a Trump

-

Vaccini7 giorni fa

Vaccini7 giorni faElon Musk ha subito danni dal vaccino COVID. Ex dirigente Pfizer ammette: il siero potrebbe aver ucciso migliaia di persone

-

Spirito2 settimane fa

Spirito2 settimane faIl Pentagono minaccia il papato con la cattività di Avignone. Perché la notizia esce ora?

-

Storia2 settimane fa

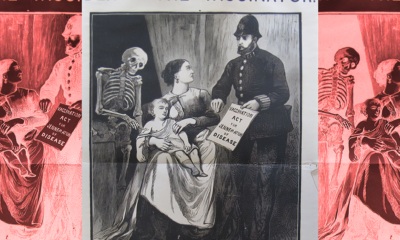

Storia2 settimane faVaccini, la storia del movimento anti-obbligo dell’epoca vittoriana

-

Epidemie2 settimane fa

Epidemie2 settimane faAvanzamenti della Commissione COVID. Intervista al dottor Giacomini

-

Salute2 settimane fa

Salute2 settimane faI malori della 15ª settimana 2026